Hot News

Um alerta de vulnerabilidade foi emitido sobre dois temas WordPress encontrados no ThemeForest que podem permitir que um hacker exclua arquivos arbitrários e injete scripts maliciosos em um site.

Dois temas WordPress vendidos no ThemeForest

Os dois temas WordPress com vulnerabilidades são vendidos no ThemeForest e juntos têm mais de meio milhão de vendas.

Os dois temas são:

- Tema Betheme para WordPress (306.362 vendas)

- The Enfold – Tema multifuncional responsivo para WordPress (260.607 vendas)

Vulnerabilidade do tema Betheme para WordPress

O Wordfence emitiu um aviso de que o tema Betheme continha uma vulnerabilidade de injeção de objeto PHP que foi classificada como uma alta ameaça.

O Wordfence foi discreto em sua descrição da vulnerabilidade e não ofereceu detalhes da falha específica. No entanto, no contexto de um tema WordPress, uma vulnerabilidade PHP Object Injection geralmente surge quando uma entrada do usuário não é filtrada corretamente (sanitizada) para uploads e entradas indesejados.

Foi assim que o Wordfence descreveu:

“O tema Betheme para WordPress é vulnerável à injeção de objeto PHP em todas as versões até, e incluindo, 27.5.6 por meio da desserialização de entrada não confiável do meta valor de postagem ‘mfn-page-items’. Isso torna possível para invasores autenticados, com acesso de nível de contribuidor e acima, injetar um objeto PHP. Nenhuma cadeia POP conhecida está presente no plugin vulnerável.

Se uma cadeia POP estiver presente por meio de um plugin ou tema adicional instalado no sistema de destino, isso poderá permitir que o invasor exclua arquivos arbitrários, recupere dados confidenciais ou execute código.”

O tema Betheme foi corrigido?

O tema Betheme para WordPress recebeu um patch em 30 de agosto de 2024. Mas o aviso do Wordfence não o reconhece. É possível que o aviso precise ser atualizado, não tenho certeza. No entanto, é recomendado que os usuários do tema Enfold considerem atualizar seu tema para a versão mais recente, que é a versão 27.5.7.1.

The Enfold – Tema Multiuso Responsivo para WordPress

O tema WordPress Enfold Responsive Multi-Purpose contém uma falha diferente e recebeu uma classificação de gravidade menor de 6,4. Dito isso, o publicador do tema não emitiu uma correção para a vulnerabilidade.

Um Stored Cross-Site Scripting (XSS) foi descoberto no tema WordPress a partir de uma falha originada na higienização de entradas.

O Wordfence descreve a vulnerabilidade:

🔥 Dica do Técnico: Encontra gadgets e peças de reparação a preços incríveis.

Ver Ofertas Flash ⚡*Ao comprar através deste link, apoias o site sem custo extra.

“O tema Enfold – Responsive Multi-Purpose Theme para WordPress é vulnerável a Stored Cross-Site Scripting por meio dos parâmetros ‘wrapper_class’ e ‘class’ em todas as versões até, e incluindo, 6.0.3 devido à sanitização de entrada insuficiente e escape de saída. Isso torna possível para invasores autenticados, com acesso de nível de Contribuidor e acima, injetar scripts da web arbitrários em páginas que serão executadas sempre que um usuário acessar uma página injetada.”

Vulnerabilidade Enfold não foi corrigida

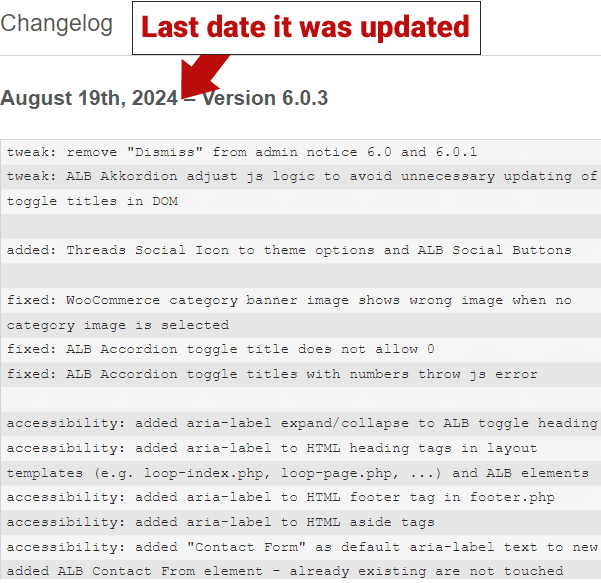

O Enfold – Responsive Multi-Purpose Theme para WordPress não foi corrigido até o momento em que este texto foi escrito e continua vulnerável. O changelog que documenta as atualizações do tema mostra que ele foi atualizado pela última vez em 19 de agosto de 2024.

Captura de tela do changelog do tema WordPress Enfold

O Enfold – Tema multifuncional responsivo para WordPress não foi corrigido até o momento em que este artigo foi escrito e continua vulnerável.

O aviso do Wordfence alertou:

“Nenhum patch conhecido disponível. Por favor, revise os detalhes da vulnerabilidade em profundidade e empregue mitigações com base na tolerância de risco da sua organização. Pode ser melhor desinstalar o software afetado e encontrar um substituto.”

Leia os avisos:

Betheme <= 27.5.6 – Injeção de Objeto PHP Autenticado (Contributor+)

Enfold <= 6.0.3 – Cross-Site Scripting autenticado (Contributor+) armazenado via wrapper_class e parâmetros de classe

Siga-nos nas redes sociais:

Hotnews.pt |

Facebook |

Instagram |

Telegram

#hotnews #noticias #tecnologia #AtualizaçõesDiárias #SigaHotnews #FiquePorDentro #ÚltimasNotícias #InformaçãoAtual